Złamali Windows 7

31 lipca 2009, 10:37Cyberprzestępcy złamali zabezpieczenia systemu Windows 7 Ultimate RTM i zdobyli klucz, który umożliwia aktywowanie każdej kopii tego OS-u. Dokonali tego dzięki obrazowi ISO, który wyciekł z Lenovo oraz technice znanej jeszcze z Windows Visty.

Nowy rodzaj piractwa

22 czerwca 2010, 11:57Producentom filmów zagraża nowy rodzaj piractwa. Internauci coraz częściej rezygnują bowiem z P2P na rzecz nielegalnych płatnych serwisów. Można z nich za 5 dolarów miesięcznie pobierać nieograniczoną liczbę filmów.

Urządzenia mobilne w coraz większym niebezpieczeństwie

13 września 2011, 09:37O popularności urządzeń mobilnych świadczy nie tylko ich rosnąca sprzedaż, ale też gwałtownie zwiększająca się liczba szkodliwego oprogramowania. Firma G Data informuje, że w ciągu ostatniego roku liczba szkodliwego kodu atakującego platformy mobilne wzrosła o 273%

Śmierć z laptopa

17 października 2012, 11:35Znany ekspert ds. bezpieczeństwa, Barnaby Jack, twierdzi, że cyberprzestepca może zabić osobę z wszczepionym rozrusznikiem serca. Śmiertelny atak można przeprowadzić za pomocą laptopa znajdującego się w odległości nawet ponad 40 metrów od ofiary.

Usunęli DNA wirusa HIV z komórki

22 lipca 2014, 14:21Uczeni z Temple University School of Medicine poinformowali o całkowitym usunięcia genów wirusa HIV-1 z zarażonego genomu. To ważny krok na drodze ku całkowitemu wyleczeniu AIDS - mówi profesor Kamel Khalili. To właśnie on wraz z profesorem Wenhiem Hu prowadzili eksperymenty, których wynikiem jest pierwsze w historii wyeliminowanie utajonego wirusa z ludzkich komórek

Irańscy hakerzy wybierają Androida

28 października 2015, 11:11Analiza przeprowadzona przez firmę Recorded Future pokazała, że irańscy hakerzy są szczególnie zainteresowani oprogramowaniem atakującym Androida. Recorded Future specjalizuje się m.in. w monitorowaniu hakerskich forów i grup dyskusyjnych, na których szuka wskazówek dotyczących przyszłych ataków.

Linux monopolista

16 listopada 2017, 11:38Po 15 latach Linux całkowicie zdominował listę 500 najpotężniejszych superkomputerów na świecie. Lista TOP500 jest publikowana od czerwca 1993 roku. W tym czasie Linux był jedynie ciekawostką

Przestępcy zaatakowali ponad milion witryn wykorzystujących WordPressa

4 czerwca 2020, 13:08Przed kilkoma dniami doszło do wielkiego atak na 1,3 miliona witryn korzystających z oprogramowania WordPress. Przestępcy próbowali ukraść pliki konfiguracyjne oraz informacje potrzebne do logowania do bazy danych. Nieudana próba ataku została przeprowadzona na stare luki XSS w pluginach i skórkach do WordPressa.

Pierwsza desktopowa płyta główna z otwartym BIOS-em

24 lutego 2007, 13:24Pracujący w AMD inżynier Yinghai Lu opublikował na licencji GPL kod źródłowy BIOS-u płyty głównej M57SLI-S4 firmy Gigabyte. To pierwszy w historii przypadek pojawienia się desktopowej płyty głównej z opensource'owym BIOS-em.

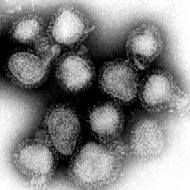

W tym roku nie trafili

19 kwietnia 2008, 09:07Specjaliści z amerykańskich Centrów Kontroli i Prewencji Chorób (CDC, od ang. Centers for Disease Control and Prevention) przyznają, że tegoroczny sezon był najgorszym od czterech lat pod względem ilości zachorowań na grypę oraz ich skutków. Przyczyny tego stanu rzeczy upatruje się w dużym stopniu w mylnym doborze wirusów, które stały się podstawą przygotowanej na ten rok szczepionki na tę chorobę.